Cybersecurity

Sind Sie sicher?

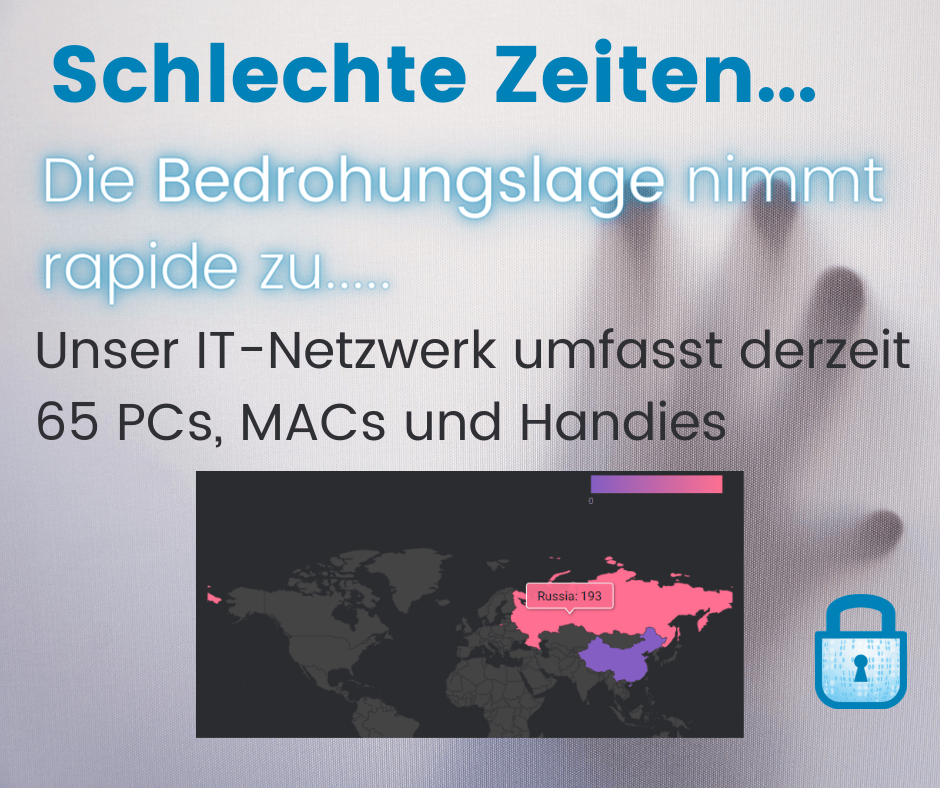

“Es ist nicht die Frage “OB” ihr Unternehmen einer Cyberattacke zum Opfer fällt, sondern ausschließlich “WANN” das passieren wird.”

Ihre IT ist das mit Abstand wichtigste Arbeitsmittel in Ihrem Unternehmen. Geht die IT nicht mehr, steht der "Laden".

Aus diesem Grund ist es für uns als Datenschutzbeauftragte und IT-Sicherheitsexperten besonders wichtig, hierauf sehr eindringlich und nachhaltig im Rahmen unserer Arbeit einzugehen.

Die richtige Wahl ist oftmals eine richtige Qual. Hier heißt es “in die Zukunft blicken” und Verantwortung für Entscheidungen übernehmen. Das ganze möglichst ohne Einsatz von Finanzmitteln.

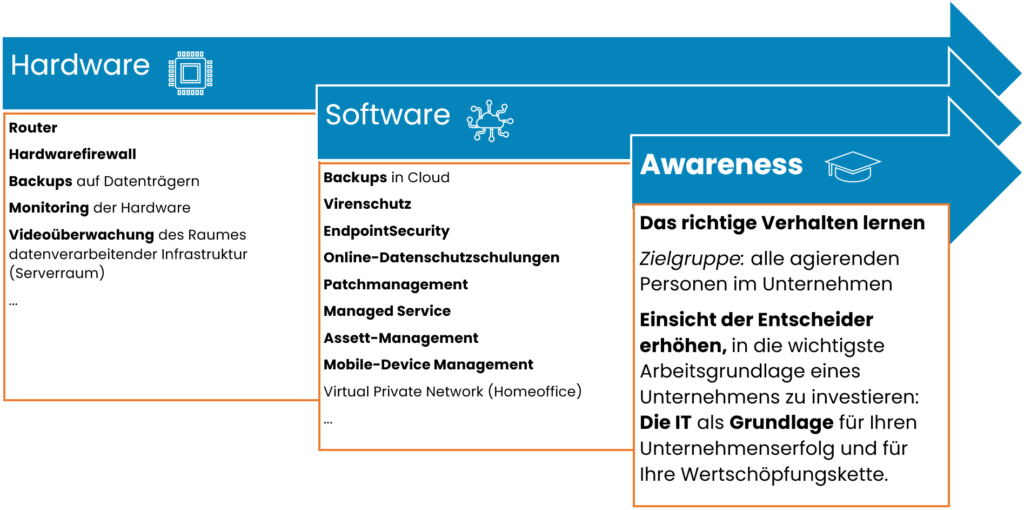

Die Entscheidung, welche der nachfolgend aufgeführten Maßnahmen notwendig sind, bestimmt die Größe und Struktur eines Unternehmens, die Art der dort verarbeiteten Daten und die Erkenntnis, welche Unternehmensbereiche existenziell wichtig sind, weil sie schlichtweg wertschöpfend und für das Fortbestehen eines Unternehmens notwendig sind.

Gedanken, die man sich als Unternehmer erst dann macht, wenn man entweder über die notwendige “Awareness” verfügt, oder schon mit dem Rücken zur Wand steht.

Folgendes Schaubild soll Ihnen einen (sicher nicht vollständigen) Überblick über die wichtigsten Elemente zum Schutz Ihrer IT geben:

Prioritäten

Es gilt herauszufinden, wie Ihr Unternehmen aufgestellt ist. Welche Maßnahmen wurden bereits ergriffen, sind diese ggf. veraltet, funktioniert die Wiederherstellung und wo liegen derzeit die Prioritäten?

Homeoffice

Allzu überstürzt ging es im März 2020 für viele Mitarbeiterinnen und Mitarbeiter ins Homeoffice. Frei nach der Device “soll wenig kosten, wir haben ja alles.” wurden noch schnell letzte am Markt verbliebene Notebooks, Webcams etc. eingekauft, um die gesamte Mannschaft (oder auch nur Teile – im rollierenden Wechsel) ins Homeoffice zu schicken. Die Datensicherheit, den Datenschutz und die Awareness der arbeitenden Personen hatte dabei freilich kaum einer auf dem Schirm. Nachdem sich die “Stärke einer Kette” immer am schwächsten Glied orientiert, war genau dieses Szenario ein “gefundenes Fressen” für die Angreifer Ihrer IT-Infrastruktur.

Hier liegt derzeit unsere erste Priorität!

Es ist relativ einfach und auch kostengünstig, Geräte im Unternehmensverbund, egal ob in den Räumlichkeiten des Unternehmens oder im Homeoffice, zu schützen.

Mit unseren Kooperationspartnern haben wir für Sie Lösungen entwickelt, die individuell passend die notwendige IT-Sicherheit gewährleistet und nebenbei dann auch noch die Dokumentations- und Rechenschaftspflichten im Datenschutz erfüllen (Technische und Organisatorische Maßnahmen (TOMs) wie Interne Richtlinie, Beschreibungen der Maßnahmen etc.)