Zertifizierung

Zertifizierung von Managementsystemen

Wir, das DSZ-Expertennetzwerk, sehen uns als ihren Partner für Compliance und Sicherheit.

Neben Serviceleistungen zum operativen Datenschutz und zur IT-Sicherheit begleiten wir unsere Kunden mit Hilfe von Audit’s und Zertifizierungen zur:

– Optimierung der Performance ihrer Prozesse nach internationalen Normen

– Sicherheit vor Cyberattaken und Bußgeldern

– Wettbewerbsvorteile gegenüber Mitbewerbern

– Zulassungsfaktor für Geschäftsabschlüsse

Datenschutz

ISO/IEC 27001

ISO/IEC 27701

TISAX®

Kritis

CISIS12®

Wir das DSZ-Expertennetzwerk sehen uns als ihren Partner für Compliance und Sicherheit. Neben Serviceleistungen zum operativen Datenschutz und zur IT-Sicherheit begleiten wir unsere Kunden mit Hilfe von Audit’s und Zertifizierungen zur Optimierung der Performance ihrer Prozesse nach internationalen Normen wie z.B. Qualitäts-, Datenschutz- und Informationssicherheits-Managementsystemen.

Wir betreuen zahlreiche kleine, mittlere und große Unternehmen aus den unterschiedlichsten Branchen und werden auch als Partner von namhaften Industrieunternehmen geschätzt. Neben Industrieunternehmen begleiten wir auch Bildungseinrichtungen, Kliniken und Einrichtungen des Gesundheitswesens zur Zertifizierung. Ein persönliche Ansprechpartner und der Einsatz von kompetenten und erfahrenen Auditoren mit Blick für eine praxisorientierte Umsetzung zeichnen unsere Auditoren aus.

Wir begleiten sie den gesamten Weg bis zur Zertifizierung!

Mit der DSZ setzen sie Kurs auf direktem Weg zur Zertifizierung! Kommunizieren Sie fortan mit einem Zertifikat oder Prüfsiegel und heben Sie sich so von Ihrer Konkurrenz ab. Senden sie mt uns als Partner eine besondere Botschaft des Vertrauens an Ihre Kunden!

Ihr Weg zum Zertifikat mit der DSZ

Initialer Fragenkatalog und Erstberatung

GAP-Analyse

Begleitung/Umsetzung

Zunächst benötigen wir einige Informationen zu ihrem Unternehmen um ein maßgeschneitertes Angebot zu erstellen. Füllen Sie ganz einfach unser Anfrageformular auf der Webseite aus.

Anschließend vereinabren wir ein gemeinen Termin zur kostenblosen Erstberatung und ertellen einen gemeinsamen Fahrplan.

Ist-Aufnahme im Rahmen eines Audits um die Konformität zur gewünschten Norm festzustellen. Ein abschließender GAP-Bericht stellt die Abweichungen und Handlungsalternativen dar. Auf Wunsch wird ein entsprechendes Angebot oder ein Projektplan erstellt.

Je nach Ergebnis der GAP-Analyse werden die Aufgaben laut Projektplan im Rahmen eines Projektes umgesetzt, Ergänzungen vorgenommen und die Management-systeme des Unternehmens optimiert und zur Zertifizierungsreife gebracht.

Auswahl der geeigneten Zertifizierungsstelle

Begleitung / Durchführung der Auditierung

Zertifikat

Falls nötig unterstützen wir sie nun sowohl bei der Auswahl der Zertifizierungsstelle als auch bei der Auswahl eines geeigneten

akkredierten Auditors.

Je nach Rahmenbedingung erfolgt nun das Audit in der Regeln bei Ihnen im

Unternehmen als Vor-Ort-Audit oder Online durch einen

projektunabhängigen Auditor.

Bei erfolgreicher Auditierung stellt nun die Zertifizierungsstelle das Zertifikat oder Prüfsiegel aus, das zusammen mit dem Auditbericht übergeben wird. Die Gültigkeit des Zertifikats beträgt je nach Norm bis zu 3 Jahre. Jährliche durch die Normen geforderten Überwachungsaudits sollen die Konformität kontinuierlich sicherstellen.

Warum sollten wir unser Unternehmen Zertifizieren lassen?

Fallbeispiel 1

Unser Kunde hatte seinerzeit für einen Musik-Verein ein Tool entwickelt, das als „Werkzeug“ dient, um den ganzen Papierkram zu verwalten – beispielsweise Verträge mit Schülern , Sepa-Aufträge, Einwilligungen und weitere Dokumente jeglicher Art. Bei der Auslieferung des Tools kam seitens des Vereins dann überraschenderweise der Wunsch auf, das Programm hinsichtlich des Datenschutzes zertifizieren zu lassen. Man wollte sichergehen, alle Datenschutz relevanten Bedenken ausräumen. Doch niemand wusste im Detail, was genau eigentlich eine Datenschutzzertifizierung ist, ob alle Regeln des Datenschutzes überhaupt befolgt werden und wie man nun an eine solche Zertifizierung kommt.

Beim Datenschutz-Audit wird überprüft, ob ein Produkt oder eine Dienstleistung die Anforderungen der DSGVO einhält. Bei einem positiven Ergebnis wird am Ende ein Zertifikat oder ein Gütesiegel ausgestellt.

Nicht nur ein echter Wettbewerbsvorteil sondern für den Vertrieb von Produkten ein absolutes Muss – darüber sind wir uns als DSZ-Expertennetzwerk im klaren.

Deshalb haben wir es uns zur Aufgabe gemacht, in den Köpfen unserer Kunden zu manifestieren, wie wichtig eine Datenschutz-Zertifizierung für sie und ihre Kunden ist und welche wunderbaren neuen geschäftlichen Möglichkeiten sich dadurch für sie ergeben. Denn ein Datenschutz-Zertifikat steht nicht nur für das angenehme Sicherheitsgefühl, sondern erhöht auch das Image eines Unternehmens. Kunden und solche, die es werden wollen, wissen es zu schätzen, dass das Unternehmen sich Gedanken über datenschutzrelevante Themen gemacht hat – so wie in unserem Beispiel der Musikverein.

Der Verein nutzt das Gütesiegel häufig, zeigt es stolz auf seiner Webseite und überreicht es im Bedarfsfall auch seinen Kunden und Mitgliedern.

Fallbeispiel 2

Ein Kunde ist ein Zulieferbetrieb in der Automobilbranche. Seine Ingenieure haben ein edles Armaturenbrett designt. Ein großer deutscher Markenhersteller hat davon Wind bekommen und streckt schon seine Fühler aus. Es kommt zu ersten Gesprächen, die einen anvisierten Großauftrag bereits erahnen lassen. Der Kunde ist schon dabei, das Design für diese edle Marke zu individualisieren und das Armaturenbrett in großer Stückzahl zu produzieren. Doch zunächst zerplatzt Ihr Traum wie eine Seifenblase. Der Automobilhersteller erklärt Ihnen, dass er nur noch Zulieferbetriebe beauftragt, die für die Automobilbranche entsprechnd zertifiziert sind. Der Kunde hat leider bislang kein geeignetes Zertifikat.

Immer mehr Unternehmen legen sehr großen Wert darauf, dass Firmen mit denen sie zusammenarbeiten, auch internationale Normen und Ansprüche umfänglich erfüllen. Sie interessieren sich dafür, ob sie ein QM-Handbuch einsetzen oder entsprechende Zertifikate vorliegen. Eine geeignete Zertifizierung ist also nicht nur eine gute Investition, sondern in Zukunft Voraussetzung für Geschäftsabschlüsse.

Wir können und wollen nicht für andere sprechen. Doch was uns als Datenschutzzentrale betrifft, können wir mit Fug und Recht behaupten: Wir können, was wir tun und halten Sie fern von unverständlichem Fachjargon. Behutsam und verständlich führen wir Sie Schritt für Schritt durch Ihren Zertifizierungsprozess.

Wir machen das gerne für Sie. Doch am liebsten ist es uns, wenn wir diesen Prozess mit Ihnen gemeinsam durchlaufen. Denn es ist uns ein wichtiges Anliegen, Sie für diesen Part Ihres Unternehmens zu sensibilisieren.

Immer dann, wenn wir spüren, dass unsere Auftraggeber und Kunden ein ganz neues Bewusstsein für die Prozesse des Datenschutzes entwickelt haben, macht uns das stolz. Dann können wir auf einer ganz anderen Ebene zusammenarbeiten und das hat letztendlich auch positive monetäre Auswirkungen für unsere Kunden. Wenn Unternehmer uns mit glänzenden Augen sagen, dass sie ihren eigenen Betrieb durch den sensiblen Prozess der Zertifizierung auf eine ganz neue Weise betrachten, dann macht uns das glücklich.

Auditierung und Zertifizierungen

Datenschutz-Audit

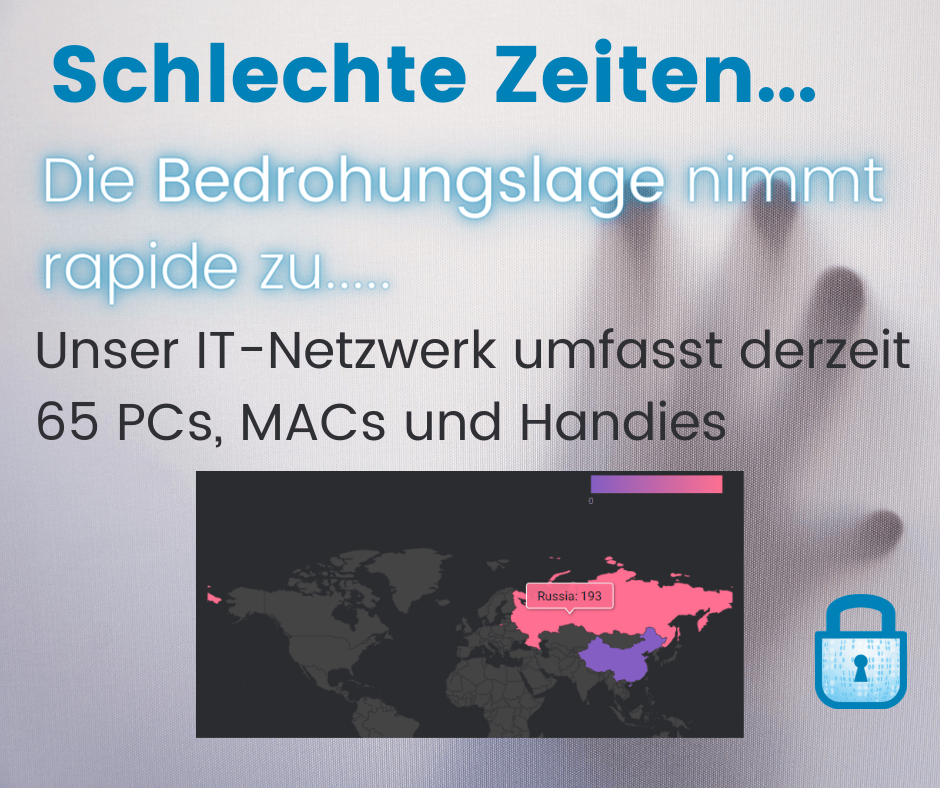

In Zeiten von Big Data, Cloud Computing und zunehmender Digitalisierung wird der Datenschutz immer wertvoller. Doch wie sicher ist ihre IT und Organisation?

Ein Datenschutz-Audit nach § 9a BDSG verschafft Sicherheit und ist für viele Kunden bereits ein Kriterium, das in die Kaufentscheidung einfließt.

Mittels Datenschutzaudit, z.B. durch einen TÜV-zertifizierten Auditor, können Unternehmen und Behörden, schlicht alle Stellen, welche Informationen speichern und verarbeiten, Vertrauen über das eigene Vorgehen schaffen.

ISO/IEC 27001

Die ISO/IEC 27001 ist die international führende Norm für Informationssicherheits-Managementsysteme (ISMS) und damit die wichtigste Cyber-Security-Zertifizierung. Sie gibt für Organisationen aller Größen klare Leitlinien zur Planung, Umsetzung, Überwachung und Verbesserung ihrer Informationssicherheit vor. Die Anforderungen gelten für private sowie öffentliche Unternehmen aber auch für Vereine oder gemeinnützige Institutionen.

ISO 27701

Die ISO 27701 erweitert die ISO 27001 um Aspekte des Schutzes von personenbezogenen Daten. Man spricht hierbei von „Informations-sicherheit und Datenschutz“.

Die ISO 27701 wird in der Regel in Verbindung mit einem Informationssicherheits-Managementsystem nach ISO 27001 zertifiziert und beachtet sehr speziell die Anfoderungen der Artikeln 5 und 32 der DSGVO, deren Erfüllung sich mit der Einführung eines Datenschutz-Managementsystems nach der Norm ISO 27701 nachweisen lassen. Somit ist Datenschutz im gewissen Rahmen zertifizierbar.

TISAX®

TISAX® ist ein branchenspezifischer Prüfstandard nach VDA-ISA für die Automobilindustrie. In der Automobilbranche spielen IT- und Cybersicherheit eine entscheidende

Rolle.

Lieferanten und Dienstleister verarbeiten oft sensible Informationen und sind eng in die Produktentwicklung eingebunden. Ein Nachweis der Verarbeitung nach höchsten Kriterien zur

Informationssicherheit ist notwendig. Der Prüf- und Austauschmechanismus

TISAX erleichert den Nachweis und schafft Vertrauen in das geprüfte Unternehmen.

Kritis

Um die ständige Versorgung der Gesellschaft zu gewährleisten, ist ein Mindestsicherheitsniveau für die Betreiber dieser Infrastruktur unerlässlich, ja sogar Lebenwichtig. Die betreiber dieser Art von Infrastrukturen. Die sogenannten KRITIS-Betreiber sind über die sogenannte Kritisverordnung (KritisV)auf Basis des seit Juli 2015 gültigen IT-Sicherheitsgesetz (IT-SiG) organisiert. Unsere DSZ-Experten prüfen und bewerten die kritische Infrastrukturen auf Basis der Regelungen des IT-Sicherheitsgesetzes und bewerten ob das geforderte Sicherheitsniveau eingehalten wird.

CISIS12®

CISIS12® ist die konsequente Weiterentwicklung und Erweiterung des Informationssicherheits- managementsystems indem das Thema Compliance stärker in den Vordergrund steht.

CISIS12® bedeutet Compliance-Informations-SIcherheits-Management-System in 12 Schritten.

Eine CISIS12 zertifizierte organisation garantiert im besonderen Maße Leistungsfähigkeit, Zuverlässigkeit, Sicherheit und Wirtschaftlichkeit.

Buchen Sie einen kostenfreien Termin oder fordern Sie ein Angebot an.

Bei uns finden wir für Sie die maßgeschneiderte Lösung heraus!